In my U.S. experience, every person asks me, "Oh, this is a little bit spicy, but you came from South Korea; I'm sure you are OK. " Sure, I like spicy food really much. However, we have yet to learn about every South Korean people's taste type. In Yummirific data, we collected 3,397 people's taste preference data with 40 survey questions. Fortunately, we covered that "SPICY." Our question number 8 aligns with "SPICY." "I like spicy food." So, I analyzed 3,397 people's responded data related to basic tasty preferences, Sour, Bitter, Salty, Sweety, and "SPICY. Here are some fun facts about it.

랜섬웨어 워너크라이(Wanna Cry) 관련 인터넷 진흥원 공지 전파

본문 바로가기 ▼

http://www.boho.or.kr/data/secNoticeView.do?bulletin_writing_sequence=25703

① 네트워크 방화벽 및 Windows 방화벽을 이용하여 SMB 관련 포트 차단

※ SMB 관련 포트 : 137(UDP), 138(UDP), 139(TCP), 445(TCP)

/* 블로거 추가 내용 */

본문 바로가기 ▼

http://www.boho.or.kr/data/secNoticeView.do?bulletin_writing_sequence=25703

□ 개요

- SMB 원격코드실행 취약점 악용한 랜섬웨어 악성코드 공격이 전세계적으로 보고되고 있어 주의 필요

- 악용된 취약점은 Windows 최신 버전에서는 발생하지 않으므로 운영체제에 대한 최신 보안 업데이트 및 버전 업그레이드 권고

□ 주요 내용

- Microsoft Windows의 SMB 원격코드실행 취약점('17.3.14 패치발표, MS17-010) 악용하여 랜섬웨어 악성코드 유포

- 패치 미적용 시스템에 대해 취약점을 공격하여 랜섬웨어 악성코드(WannaCry) 감염시킴

랜섬웨어 악성코드(WannaCry) 특징

- 다양한 문서파일(doc, ppt, hwp 등), 압축파일, DB 파일, 가상머신 파일 등을 암호화

- 비트코인으로 금전 요구, Tor 네트워크 사용, 다국어(한글 포함) 랜섬노트 지원

□ 영향을 받는 시스템

- Windows 10

- Windows 8.1

- Windows RT 8.1

- Windows 7

- Windows Server 2016

- Windows Server 2012 R2

- Windows server 2008 R2 SP1 SP2

□ 해결 방안

- MS에서 보안 업데이트 지원을 중단한 Windows Vista 이하 버전을 이용하는 사용자는 Windows 7 이상의 운영체제로 버전 업그레이드 및 최신 보안패치 적용

- Windows 최신 보안 패치가 불가능한 사용자는 서비스 영향도를 검토하여 아래와 같은 방법으로 조치 권고

① 네트워크 방화벽 및 Windows 방화벽을 이용하여 SMB 관련 포트 차단

※ SMB 관련 포트 : 137(UDP), 138(UDP), 139(TCP), 445(TCP)

/* 블로거 추가 내용 */

(윈도우키 + 고급보안 입력) > 고급 보안이 포함된 Windows 방화벽 실행

인바운드 규칙 확인 *(포트번호로 정렬하고 찾는 편이 빠릅니다.)

해당 포트가 사용안함 처리 되어 있는지 확인해 보세요.

② 운영체제 내 설정을 이용하여 모든 버전의 SMB 프로토콜 비활성화

(Windows Vista 또는 Windows Server 2008 이상)

(Windows Vista 또는 Windows Server 2008 이상)

모든 운영 체제 : 시작 -> Windows Powershell -> 우클릭 -> 관리자 권한으로 실행 ->

① set-ItemProperty –Path “HKLM:\SYSTEM\CurrentControlset\Services\Lanmanserver\Parameters” SMB1 – Type DWORD –Value 0 –Force

① set-ItemProperty –Path “HKLM:\SYSTEM\CurrentControlset\Services\Lanmanserver\Parameters” SMB1 – Type DWORD –Value 0 –Force

② set-ItemProperty –Path “HKLM:\SYSTEM\CurrentControlset\Services\Lanmanserver\Parameters” SMB2 – Type DWORD –Value 0 –Force

(Windows 8.1 또는 Windows Server 2012 R2 이상)

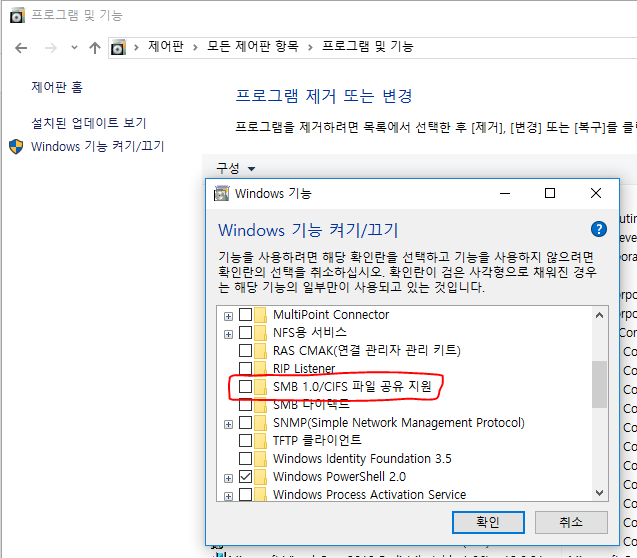

클라이언트 운영 체제 : 제어판 -> 프로그램 -> Windows 기능 설정 또는 해제 -> SMB1.0/CIFS 파일 공유 지원 체크해제 -> 시스템 재시작

/* 블로거 추가 */

(윈도우키 + cont 입력) 제어판 실행

프로그램 및 기능 실행

Windows 기능 켜기/끄기 클릭

확인 후 재시작

서버 운영 체제 : 서버 관리자 -> 관리 -> 역할 및 기능 -> SMB1.0/CIFS 파일 공유 지원 체크 해제 -> 확인 -> 시스템 재시작

③ (Windows XP 또는 Windows Server 2003 사용자) RDP 사용 시 IP접근통제를 통해 허용된 사용자만 접근할 수 있도록 설정 및 기본 포트번호(3389/TCP) 변경

④ (Windows Server 2003 이하 사용자) 서버 내 WebDAV 서비스 비활성화

[2] https://securelist.com/blog/incidents/78351/wannacry-ransomware-used-in-widespread-attacks-all-over-the-world/

[3] https://www.symantec.com/connect/blogs/what-you-need-know-about-wannacry-ransomware

(Windows 8.1 또는 Windows Server 2012 R2 이상)

클라이언트 운영 체제 : 제어판 -> 프로그램 -> Windows 기능 설정 또는 해제 -> SMB1.0/CIFS 파일 공유 지원 체크해제 -> 시스템 재시작

/* 블로거 추가 */

(윈도우키 + cont 입력) 제어판 실행

프로그램 및 기능 실행

Windows 기능 켜기/끄기 클릭

확인 후 재시작

서버 운영 체제 : 서버 관리자 -> 관리 -> 역할 및 기능 -> SMB1.0/CIFS 파일 공유 지원 체크 해제 -> 확인 -> 시스템 재시작

③ (Windows XP 또는 Windows Server 2003 사용자) RDP 사용 시 IP접근통제를 통해 허용된 사용자만 접근할 수 있도록 설정 및 기본 포트번호(3389/TCP) 변경

④ (Windows Server 2003 이하 사용자) 서버 내 WebDAV 서비스 비활성화

□ 용어 정리

SMB(Server Msessage Block) : Microsoft Windows OS에서 폴더 및 파일 등을 공유하기 위해 사용되는 메시지 형식□ 기타 문의사항

한국인터넷진흥원 인터넷침해대응센터: 국번없이 118[참고사이트]

[1] https://technet.microsoft.com/en-us/library/security/ms17-010.aspx[2] https://securelist.com/blog/incidents/78351/wannacry-ransomware-used-in-widespread-attacks-all-over-the-world/

[3] https://www.symantec.com/connect/blogs/what-you-need-know-about-wannacry-ransomware

Comments

Post a Comment